-

茶几茶盘类网站织梦模板...

茶几茶盘类网站织梦模板...

-

网站建设万词霸屏SEO优化...

网站建设万词霸屏SEO优化...

-

鲜花商城购物类网站织梦...

鲜花商城购物类网站织梦...

-

中英双语窗帘门窗设计类...

中英双语窗帘门窗设计类...

-

网络品牌广告设计类网站...

网络品牌广告设计类网站...

-

产品展示柜台类网站织梦...

产品展示柜台类网站织梦...

-

QQ个性空间日志资讯类网...

QQ个性空间日志资讯类网...

-

精工机械轴承加工类网站...

精工机械轴承加工类网站...

-

智能电子玩具类网站织梦...

智能电子玩具类网站织梦...

-

防腐木材工程类网站织梦...

防腐木材工程类网站织梦...

-

物流快运速递类网站织梦...

物流快运速递类网站织梦...

-

搬家搬迁公司类网站织梦...

搬家搬迁公司类网站织梦...

-

汽车用品配件类网站织梦...

汽车用品配件类网站织梦...

-

家政服务保姆月嫂类网站...

家政服务保姆月嫂类网站...

-

财经新闻资讯网类织梦模...

财经新闻资讯网类织梦模...

-

新闻博客资讯类网站织梦...

新闻博客资讯类网站织梦...

-

装修设计类网站织梦模板...

装修设计类网站织梦模板...

-

仪器仪表科技公司类网站...

仪器仪表科技公司类网站...

-

仪器分析仪类网站织梦模...

仪器分析仪类网站织梦模...

-

财富管理培训咨询类网站...

财富管理培训咨询类网站...

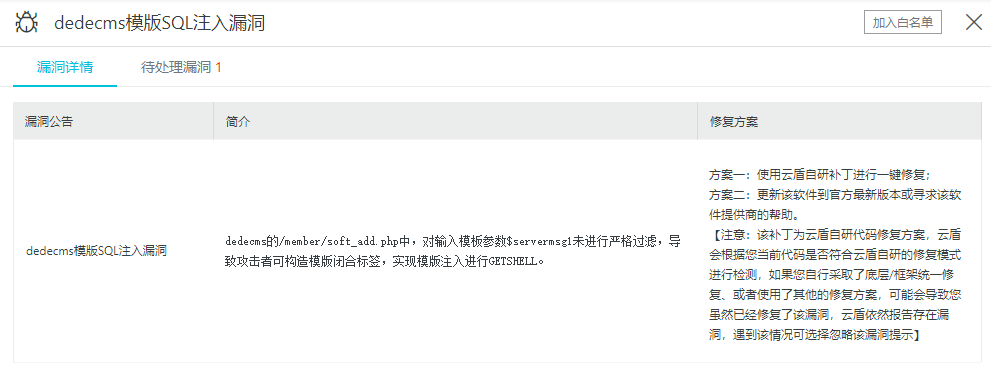

漏洞

dedecms模版SQL注入漏洞

简介

DedeCMS V5.7 SP2正式版(2018-01-09) dedecms的/member/soft_add.php中,对输入模板参数$servermsg1未进行严格过滤,导致攻击者可构造模版闭合标签,实现模版注入进行GETSHELL。

路径

/member/soft_add.php

修复

打开 /member/soft_add.php 找到 大概在155行

$urls .= "{dede:link islocal='1' text='{$servermsg1}'} $softurl1 {/dede:link}\r\n";

改成

if(preg_match("#}(.*?){/dede:link}{dede:#sim", $servermsg1) != 1){$urls .= "{dede:link islocal='1' text='{$servermsg1}'} $softurl1 {/dede:link}\r\n";}

说明

自行采取了底层/框架统一修复、或者使用了其他的修复方案,可能会导致您虽然已经修复了该漏洞,云盾依然报告存在漏洞,遇到该情况可选择忽略该漏洞提示